上個月 19 日,日本交易所 Liquid 熱錢包中價值 9,000 多萬美元加密資產被駭,駭客在得手後,將 ERC-20 代幣快速轉入 DEX 中,並最後從混幣器 Tornado.cash 流出,過程熟練。以下被駭流程,讓 Peckshield 一一帶您深入了解 。

(前情提要:解析 | DeFi史上最大盜竊案,僅34分鐘Poly Network資產被駭6.1億美元)

(事件背景: BSC生態系「閃電貸攻擊」第九起! Impossible Finance 被駭流程分析)

2021 年 8 月 19 日,日本交易所 Liquid 熱錢包中價值 9,000 多萬美元加密資產被盜。

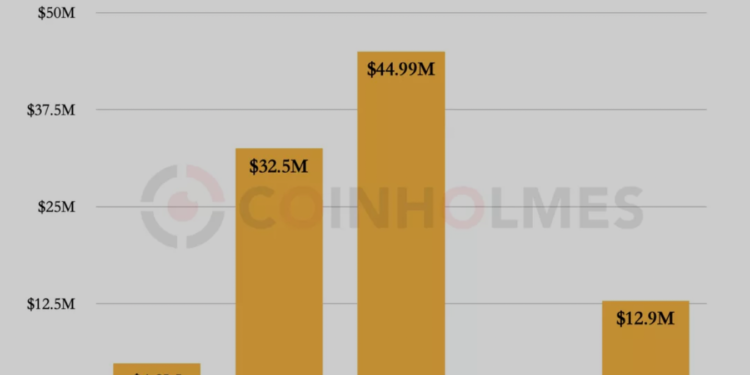

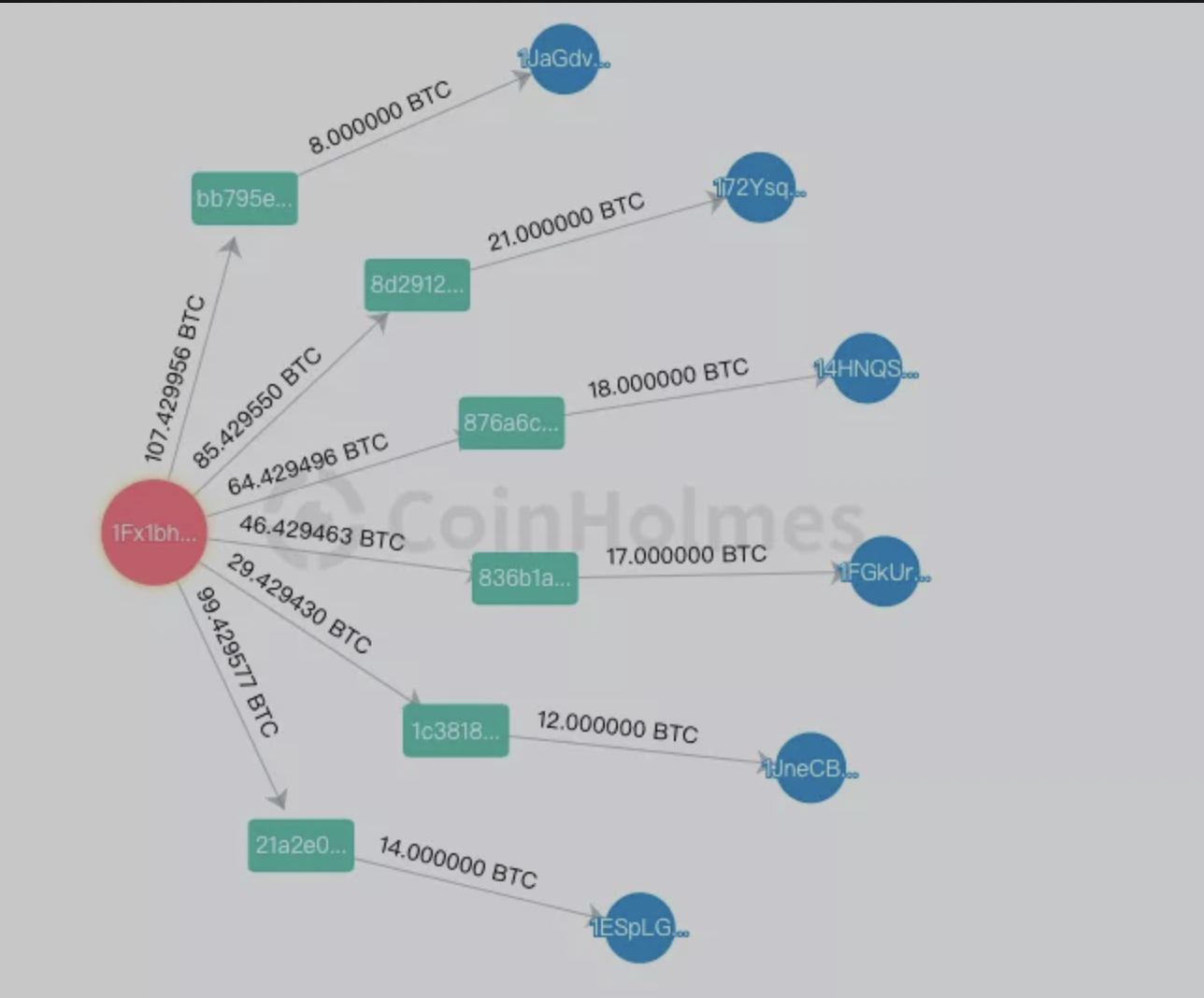

據 PeckShield「派盾」統計包含:約 480 萬美元的 BTC(107.43 枚)、3,250 萬美元的 ETH、4,490 萬美元的 ERC-20 代幣(近百種代幣:AAVE、UNI、LINK、SNX、USDC)、183 萬美元的 TRON(含 USDT-TRON 和 2,393,334.86 枚 TRON)、1,290 萬美元的 XRP(11,467,479 枚)。

據 PeckShield「派盾」旗下反洗錢態勢感知系統 CoinHolmes 顯示,截至目前 ETH 代幣暫未發生異動,仍鎖在攻擊者的地址裡。

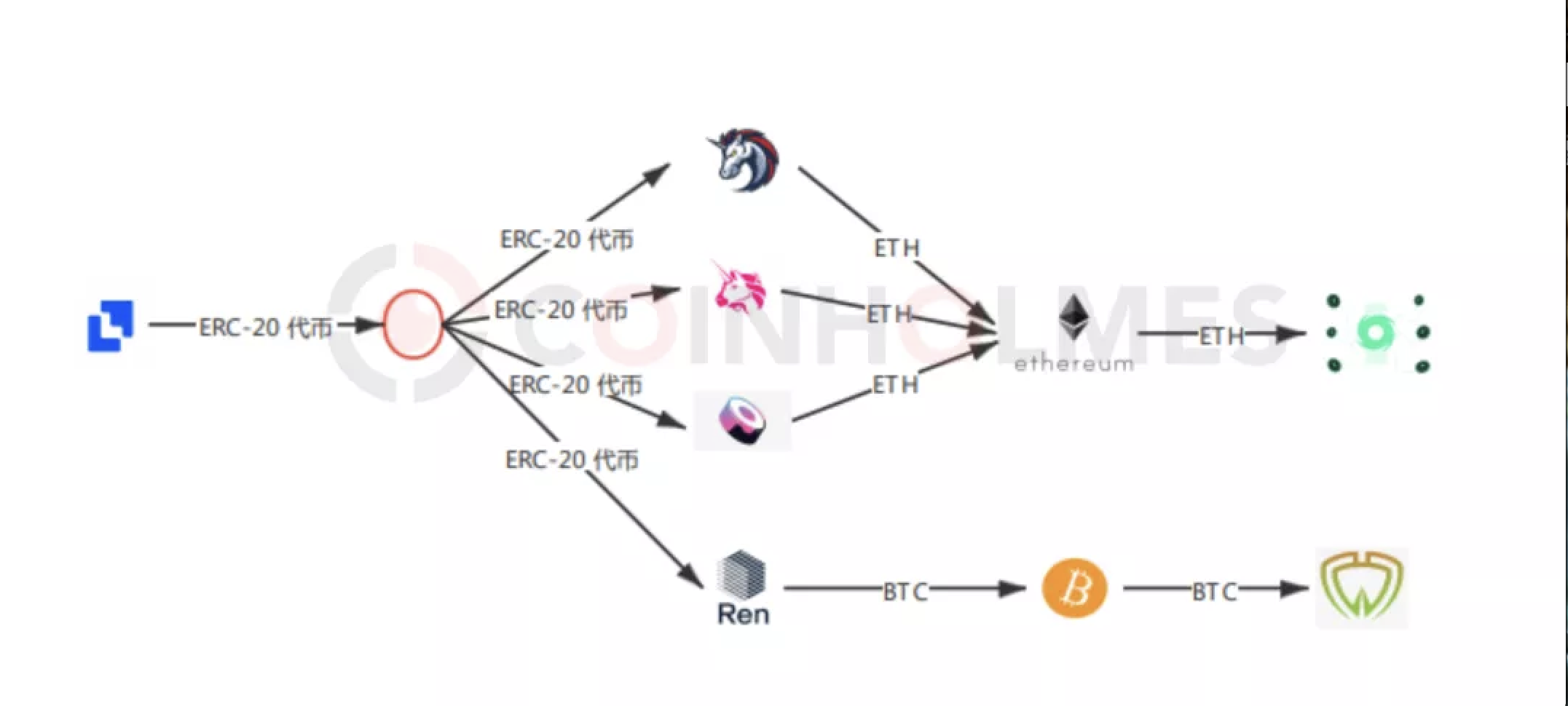

攻擊者得手後,首先將 ERC-20 代幣快速轉入 UniSwap、SushiSwap、1inch 等 DEXs(去中心化交易所)中,透過 DEXs 將所獲近百種代幣兌換為 ETH 或透過 Ren 跨鏈橋兌換為 BTC,再將所兌換的 ETH 透過跨鏈橋轉至以太坊,最後從鏈上混幣器 Tornado.cash 流出,整個流程十分嫻熟,這一點也可以從攻擊者首先從處置 ERC-20 代幣看出。

由於所盜的 ERC-20 代幣中有些代幣流動性較差,容易遭到發行商凍結、交易回滾或者硬分叉等方式阻礙代幣轉出,攻擊者首先依次將這些代幣轉入不需要 KYC、無需註冊登錄、即用即走的 DEXs,然後將大部分代幣轉換為主流代幣 ETH,並彙集到新地址,再從隱私協議 Tornado.cash 流出。

從 Etherscan 上可以看出,自 8 月 19 日上午 4 時 19 分開始,攻擊者開啟「價值優先」的掃蕩式兌換,首先從 USDT、USDC、DAI 等穩定幣開始清空,然後趕在代幣被凍結前將它們轉入 DEXs。

這是迄今為止,第二起中心化機構被盜透過去中心化機構洗錢的安全事件。據 PeckShield「派盾」統計,目前中心化機構被盜後,透過去中心化服務進行洗錢的案例還屈指可數,但類似的洗錢手段已經在 DeFi Protocols(去中心化協議)攻擊、跑路中呈現出增長的趨勢。

新興洗錢三部曲

攻擊者在得手後,大致將洗錢的流程分為三步驟:

攻擊者在得手後,大致將洗錢的流程分為三步驟:

1. 批量轉移:將所盜 ERC-20 資產轉入 DEXs,避免被凍結、回滾,同時將所盜資產進行整合,為下一步實施清洗做準備工作;

2. 批量兌換:透過 DEXs 或跨鏈橋將 ERC-20 代幣兌換為 ETH 或 BTC,透過跨鏈橋將加密資產歸置,為批量轉移到隱私協議做準備;

3. 隱蔽階段:將歸置後的 ETH 或 BTC 轉移到 Tornado Cash、Typhoon、Wasabi Wallet 等混幣工具中,混淆資產來源和最終收益者,抹除非法資產的痕跡,混淆資產源頭逃離追蹤。

Tornado Cash 是基於零知識證明在以太坊上實現的隱私交易中間件。它使用 zk-SNARK (Zero-Knowledge Succinct Non-Interactive Argument of Knowledge),能夠以不可追溯的方式將 ETH 以及 ERC-20 代幣(目前支持 DAI,cDAI,USDC,USDT,WBTC)發送到任何地址。

在實際應用中,當用戶將加密貨幣存入隱私池後即可獲得一筆存款憑證,此後用戶可以通過存款憑證向任何地址中提取先前存入的加密貨幣。

由於在存款憑證的生成和使用時轉帳的數據都不包含憑證本身,因此可以保證存取款兩筆轉帳完全獨立。另外,由於中繼服務的存在,取款時的以太坊地址甚至不需要擁有支付轉帳費用的ETH,即可以提款至完全空白的地址。

事實上,Tornado Cash 並非無法破解的隱私協議。前段時間英國警方破獲的 DeFi 協議 StableMagnet Finance 跑路案反映出,在安全公司、交易所、社群和警方的聯動下,透過 CoinHolmes 反洗錢態勢感知系統對攻擊者資產進行持續追蹤。

在社群持續收集項目方信息,並積極與警方合作的情況下,警方可透過分析追蹤社群回饋的線索鎖定涉案相關成員,並在物證人證的幫助下,迫使涉案相關成員歸還存放在 Tornado Cash 中的 ETH。

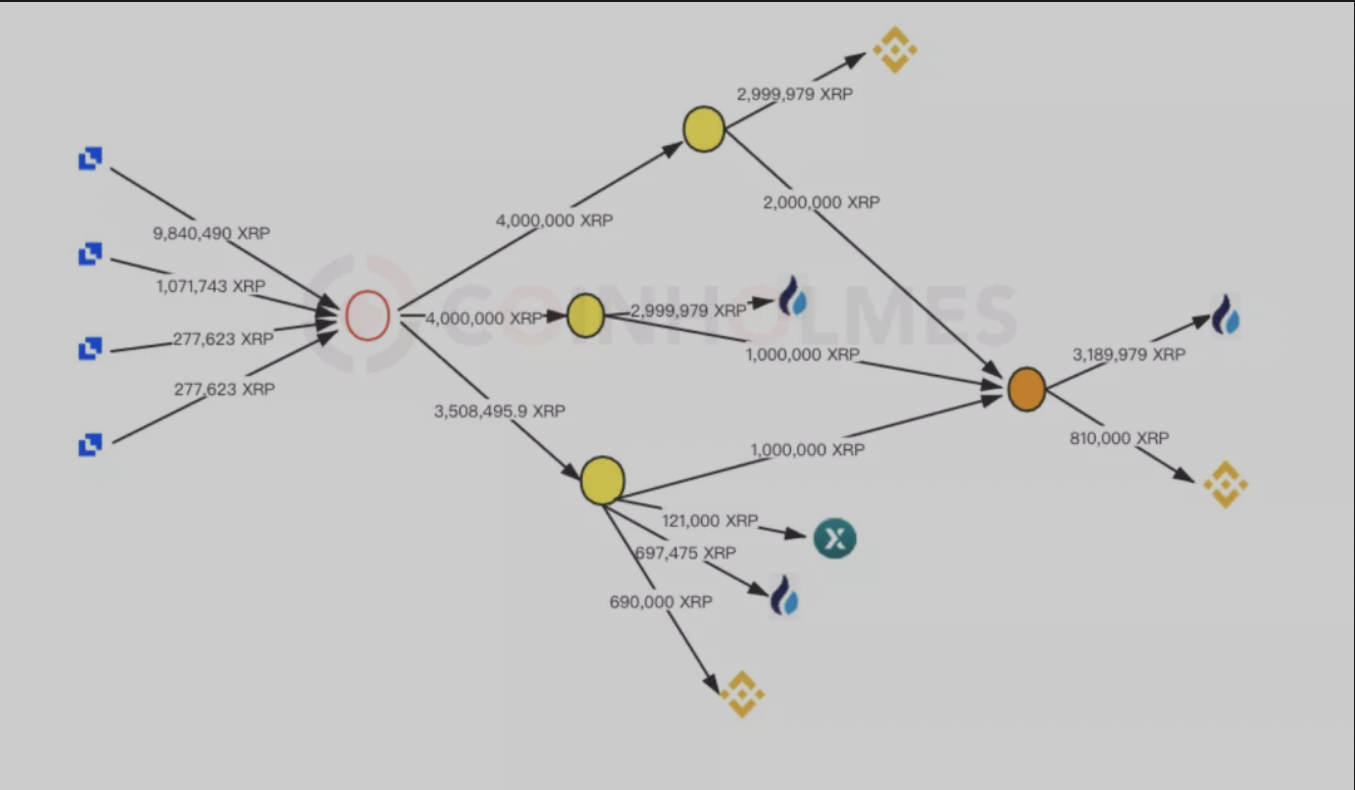

據 CoinHolmes 追蹤顯示,攻擊者將逾千萬枚 XRP 分四次轉入其地址後,分三批分別轉入 Binance、Huobi、Poloniex 等交易所。

Liquid 透過反洗錢態勢系統追蹤到此信息後,緊急聯繫這幾家中心化機構將攻擊者地址設置黑名單,旨在緊急凍結被盜的 XRP 資產。

Liquid 透過反洗錢態勢系統追蹤到此信息後,緊急聯繫這幾家中心化機構將攻擊者地址設置黑名單,旨在緊急凍結被盜的 XRP 資產。

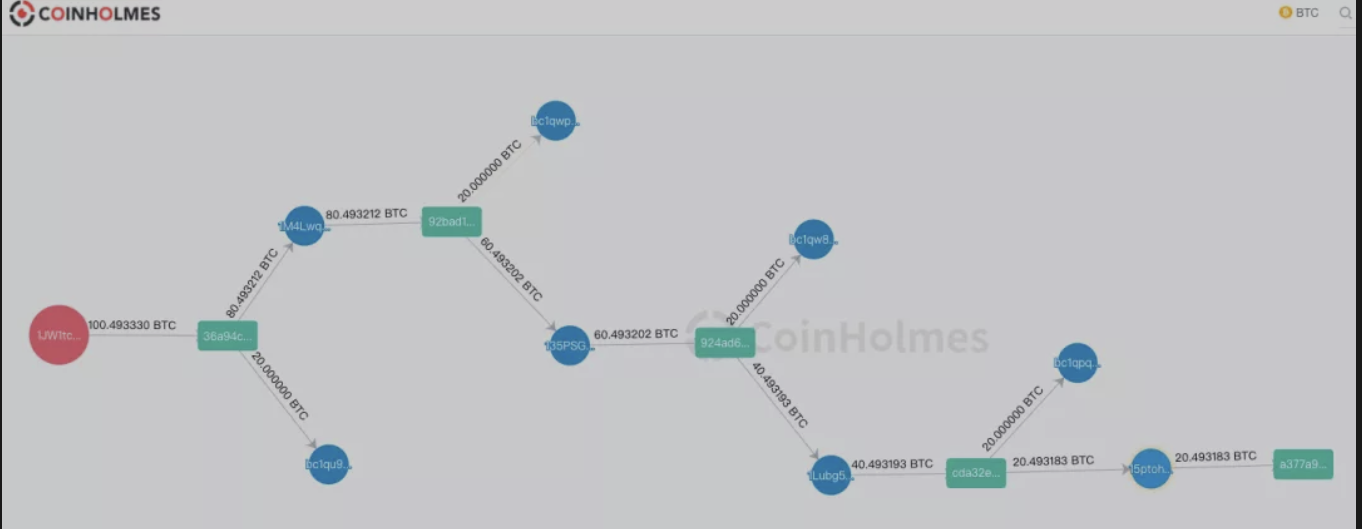

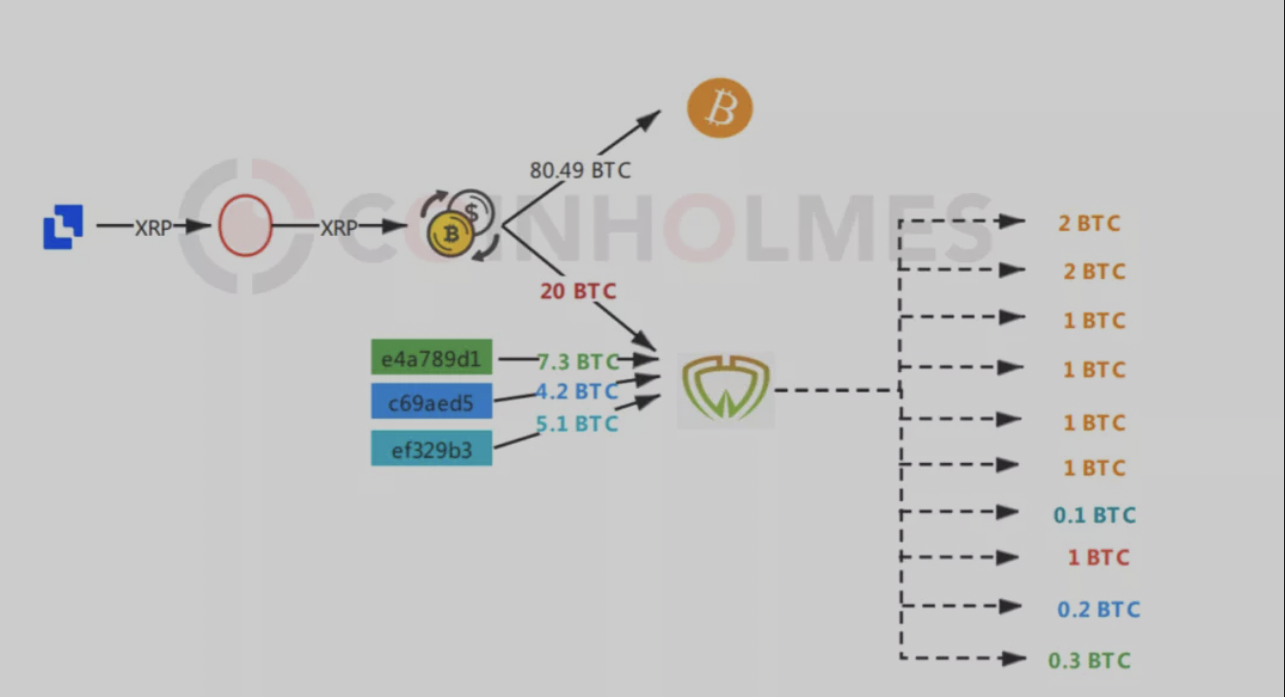

但在此之前攻擊者已經透過交易所將部分 XRP 轉換為 BTC,據 CoinHolmes 反洗錢態勢系統顯示,這些 XRP 已經被轉換為 192 枚 BTC,並透過去中心化的混幣器 Wasabi 錢包流出。

但在此之前攻擊者已經透過交易所將部分 XRP 轉換為 BTC,據 CoinHolmes 反洗錢態勢系統顯示,這些 XRP 已經被轉換為 192 枚 BTC,並透過去中心化的混幣器 Wasabi 錢包流出。

Wasabi 錢包採用「CoinJoin」的方法,將多個用戶的交易匯總成一筆大額交易,其中包含多個輸入(input)和輸出(output)。

隨著參與用戶的增長,隱密性與可靠性就越強。此外,Wasabi 錢包還採用「區塊過濾器」,透過下載整個數據塊進一步打亂交易信息,來增強隱私性和抗審查性,這給相關執法機構追蹤此類資金的流轉帶來挑戰性。

隨著監管部門對中心化機構洗錢情況的嚴厲監管,中心化機構不斷提高 KYC 需求,使得中心化洗錢渠道遭到沉重打擊,去中心化工具越來越受到犯罪分⼦的青睞,越來越多的⾮法資⾦開始轉向去中心化渠道洗錢。

PeckShield「派盾」建議相關執法部門引⼊新的監管⼯具和技術,為進一步有效遏制利⽤虛擬貨幣的洗錢做準備。

截至 9 月 6 日,CoinHolmes 監控到攻擊者的 BTC 地址發生異動,共轉出 90 BTC,CoinHolmes 將持續監控被盜加密資產的轉移。

📍相關報導📍

PancakeBunny又被駭!Polygon版本遭閃電貸攻擊,幣價一小時失血75%

算法穩定幣SafeDollar遭駭「歸零」!攻擊者得手25萬美元,Polygon生態被駭客盯上?

被駭交易所Cryptopia爆黑幕!前員工「偷複製錢包私鑰」盜領公司17萬鎂存款

讓動區 Telegram 新聞頻道再次強大!!立即加入獲得第一手區塊鏈、加密貨幣新聞報導。

LINE 與 Messenger 不定期為大家服務