資訊安全公司卡巴斯基實驗室(Kaspersky)今日發布報告指出北韓駭客組織「拉撒路集團(Lazarus Group)」釣魚新手法,旗下一大分支 “BlueNoroff“ 正在冒充風險投資公司和銀行等金融機構偷渡惡意軟體。

(前情提要:日本警察廳警告:多家加密貨幣交易所遭北韓「拉撒路」攻擊,疑駭走百億日元)

(背景補充:FTX破產》北韓駭客淪最大災戶!報告:加密產業提高攻擊、洗錢門檻)

全球最大的民營資訊安全企業-俄羅斯的卡巴斯基實驗室(Kaspersky)今(28)日發布報告警告稱,受到國家資助的北韓駭客組織「拉撒路集團(Lazarus Group)」旗下一大分支 “BlueNoroff“ 正在冒充風險投資公司(VC)和銀行等金融機構行使網路釣魚攻擊,透過偷渡惡意軟體方式,已盜取價值數百萬美元的加密貨幣。

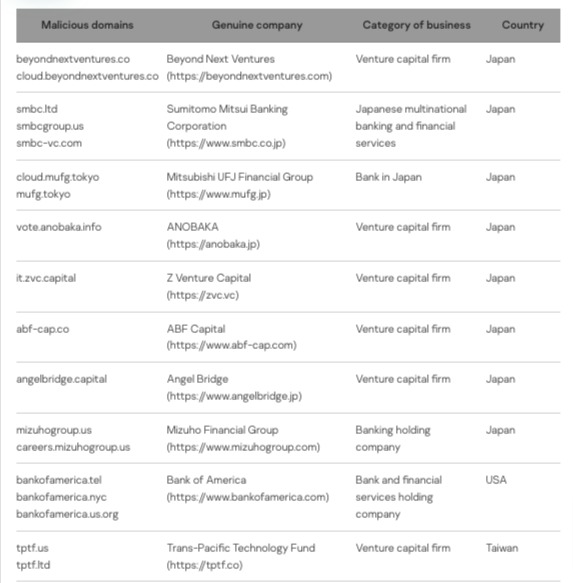

報告發現,BlueNoroff 創建了 70 多個假冒風險投資公司和銀行的假域名, 大部分域名模仿日本風險投資公司,表明該組織對日本金融實體有廣泛興趣,但也有一些域名是冒充美國和越南公司的身份。

延伸閱讀:日本警察廳警告:多家加密貨幣交易所遭北韓「拉撒路」攻擊,疑駭走百億日元

#BlueNoroff stole millions in #crypto, but how did they do it? 💰

Check out the #APT group's new #malware strains 👉 https://t.co/NK6Yt0HQ6S pic.twitter.com/3VudIbu3jU

— Kaspersky (@kaspersky) December 27, 2022

其假借名義的公司包括:Beyond Next Ventures 和 Angel Bridge…等日本 VC,以及銀行業巨頭美國銀行、瑞穗金融集團。

BlueNoroff 冒充灰度母公司 DCG

今年 1 月時,卡巴斯基也曾撰文介紹了駭客如何冒充灰度母公司、加密最大創投集團 Digital Currency Group(DCG)以及眾多其他加密貨幣風投公司,包括 Cardano 官方商業孵化公司 Emurgo 和 Ant Capital,試圖進行網路釣魚的實例。

引入能繞過 MOTW 功能的新方法

據報告,該組織還一直在試驗新的文件類型和其他惡意軟體的傳遞方法來繞過 Windows 的 Mark-of-the-Web(MOTW) 安全功能。

據《Cointelegraph》報導,卡巴斯基指出,一旦惡意軟體安裝到位,該軟體會避開有關下載內容的 MOTW 安全警告,然後攔截大量加密貨幣傳輸,更改收件人地址,並將傳輸金額推至極限,在一筆交易中耗盡帳戶餘額。

此外,卡巴斯基實驗室警告,拉撒路集團和相關駭客的威脅正在惡化,2023 年他們可能會出現更多攻擊活動。撰寫該報告的研究員 Seongsu Park 在一份聲明中表示:

在新的惡意活動攔截門檻上,企業必須比以往任何時候都更加注意安全。

拉撒路集團前科累累

據悉,拉撒路集團的 BlueNoroff 分支首次被發現是在 2016 年的孟加拉央行駭客攻擊事件。該組織試圖竊取 10 億美元,最終得手 8,100 萬美元。

它也是美國網路安全暨基礎安全局(CISA)和聯邦調查局(FBI)在 4 月份發布的警報中所提到的朝鮮網路威脅組織之一。

今年 3 月時,DeFi 歷史上最大駭客攻擊之一,熱門鏈遊 Axie Infinity 母公司 Sky Mavis 所開發的以太坊側鏈 Ronin 遭漏洞利用,損失超過 6.2 億美金。美國財政部外國資產控制辦公室(OFAC)4 月就認定該攻擊背後是「北韓駭客團體拉撒路」所主導。

延伸閱讀:6.2億美金Ronin駭客攻擊,美財政部認定背後是「北韓駭客團體拉撒路」