幣圈時不時會傳出 Defi 平台資產遭駭的消息,有時能成功向駭客取回資金;有時卻無力回天。到底當攻擊事件發生時,該如何與駭客談判?本文源自資訊安全公司 CertiK 撰文《加密资产被盗,该如何与黑客谈判?》,由PANews 整理。

(前情提要:小心!駭客冒充ChatGPT大量散播「病毒軟體」,Meta:正開發防禦策略)

(背景補充:FBI對決北韓駭客!搶回「加密貨幣贓款」的秘密是什麼?)

自2020 年 10 月至 2023 年 3 月,Web3.0 領域中在遭受攻擊後仍能收回或部分收回損失資金的事件共有 25 起。在這 25 起事件中,被盜資金總計約 13.5 億美元,其中的 9.92 億美元被返還(73%)。

今年我們都有所耳聞的被盜資金返還事件有 Euler Finance、Allbridge 和 Sentiment Protocol,這三個專案均與攻擊者進行了成功的談判。

但其實這個情況是處於一個持續的灰色地帶中 — 攻擊者們既不是明確定義中參加漏洞賞金計劃的白帽駭客,也並非是純粹的盜取資產的黑帽駭客,我們可以將其稱為「灰帽駭客」以作區分並加以分析。

有哪些協議成功拿回被駭資金?

漏洞的惡意利用在多年來一直困擾著 Web3.0,這些惡意安全事件針對的目標往往是協議、智慧合約和基於軟體的應用程式,如自託管錢包,而其結果也通常是駭客「功成名就」,攜款潛逃。

然而現在已經有越來越多的協議可以與攻擊者成功談判並協商資金返還。

CertiK 統計了 2020 年 10 月至 2023 年 3 月中被利用而後又被返還資金的 25 個協議資料:

☞ 總計約 13.5 億美元的資金被盜

☞ 總計約 9.92 億美元(73%)的資金被退還

☞ 總計約 3.145 億美元 (23.1%)的資金被攻擊者保留

☞ 其餘約 3.9% 的資金在此過程中丟失或被凍結

2023 年到目前為止,8 個導致約 2.215 億美元資產被盜的重大漏洞惡意利用事件中有有大約 1.88 億美元(84.8%)被退還。一些未歸還的資金被保留作為白帽賞金,以引起人們對協議漏洞的關注。

其他未返還的資金的部分情況是源自攻擊者的要求。

而在這 25 個協議中,有四個協議的資金被全部返還了。

攻擊者以不同的方式處理歸還被盜資金的問題。其中一些歸還了所有被盜資金,而另一些則歸還了部分資金或拒絕歸還。因這些漏洞利用事件最初的惡意性質,以及一些攻擊者在與受害者展開談判後改變主意,我們將這些事件歸類為灰帽情況。

在 Cashio.App 經歷了一次被攻擊者盜取 5000 萬美元的事件後,他們最終將資金返還給那些帳戶中不足 10 萬美元的投資者,剩餘的錢據稱被捐給了慈善機構。

Mango 案例分析

Mango Market 的情況較為特殊:攻擊者 Avraham Eisenberg 總計盜取了該協議的 1.17 億美元,最後歸還了約 6700 萬美元,但他聲稱他的行為是合法的——「只是一種高利潤的交易策略而已」。儘管與 Mango Market 達成了協議,但 Avraham Eisenberg 後來仍因策劃對 Mango Market 的攻擊行為而被美國證券交易委員會起訴。

在過去的幾年裡,Web3.0 貨幣行業一直遭受著越來越多的漏洞利用和駭客攻擊。但協議似乎正在試圖與攻擊者們進行更深入的談判,以期收回大量被盜資金。

通常情況下,這些談判發生在公開場合(例如社交媒體或攻擊者與受害者之間的鏈上資訊)中——在交易中給匿名駭客留下資訊,往往是與他們取得聯絡的唯一途徑。

這樣的趨勢可能表明 Web3.0 行業正在發生越來越大的轉變,協議和投資者的風險變得更小,安全性更高,尤其是在專案可創造市場激勵措施以推動攻擊者進行談判的情況下。

為了進一步探討這種可能性,我們想通過分析這些公開談判及其最終結果來研究受害者採用的不同談判策略。

我們選擇研究四個不同的協議(Poly Network、Allbridge、Euler Finance和Sentiment Protocol)的談判過程。之所以選擇這些安全事件,是因為它們均屬於大規模攻擊事件,而且除了Poly Network之外,大部分都在一個月內成功地收回了資金。儘管這四個協議使用了不同的策略,但它們都將賞金作為駭客返還資金的激勵。

1. Poly Network 案例分析

2021 年 8 月 10 日,駭客利用Poly Network程式碼中的一個漏洞,竊取了超過 12 種不同 Web3.0 貨幣的資金,總損失超過 6.1 億美元。同一天,Poly Network 通過鏈上資訊直接聯絡了該駭客,要求他們與之取得聯絡。

最終協議提出,如果資金被歸還,將給予駭客賞金。Poly Network 還在推特上發表了一封致駭客的公開信,稱「任何國家的執法部門都會將此視為重大經濟犯罪,你將會被追究責任」。在事件的最後,Poly Network 甚至對駭客加以讚賞,稱他們「希望將作為歷史上最大規模的白帽駭客而被銘記」。

但駭客迴應稱,一開始他還未來得及回覆 Poly Network 時,該協議就在讓投資者和其他人敦促和指責他們,而他們其實並沒有將被盜資金洗錢的打算。不僅如此,在這個過程裡,駭客還在通過交易票據與 Poly Network 進行溝通,表示他們打算先從返還 altcoins 開始,並詢問是否可以將被盜的 USDT 解凍,如果成功解凍,他們將歸還被盜的USDC。

Poly Network 並未對該問題進行迴應,這一步應該是走對了,因為駭客第二天就開始向三個Poly Network地址歸還資金了。

駭客後來又發來訊息說,他們將提供他們用來歸還資金的多簽名錢包的最終金鑰。

駭客最終歸還了所有被髮送到多重簽名帳戶的被盜資產。

除了價值 3300 萬美元的 USDT 被 Tether 凍結外,大部分損失的資金都被返還給了 Poly Network。

禮尚往來之下,Poly Network 向駭客建立的一個獨立帳戶支付了 160 個 ETH(約486,000美元)的漏洞賞金。但駭客將賞金退回給了Poly Network,並要求將該筆費用分配給那些受影響的投資者。

複製連結【https://heystacks.com/doc/977/polynetwork-and-hacker-communicate】至瀏覽器檢視 Poly Network和駭客之間的完整談判記錄。

2. Allbridge 案例分析

2023 年 4 月 1 日,Allbridge 遭受了一次針對其在 BNB Chain 上 BUSD/USDT 池的攻擊。該專案最初表示,該攻擊隻影響那些 BNB Chain池,但漏洞可能擴充套件到其他池中。為了防止這種情況,Allbridge 停止了他們的橋接平臺,併為流動性資金池運營商建立了一個網路介面來提取餘額。

就像 Poly Network 一樣,在攻擊發生後不久,Allbridge 宣佈將向駭客提供賞金,並補充說如果被盜資金被返還,駭客將免於承擔任何法律後果。4 月 3 日,該團隊宣佈收到了攻擊者的資訊,1,500 BNB(約46.5萬美元)被返還給了該專案。駭客手中仍保留價值約 10.8 萬美元的資產。

Allbridge 提到還有另一名駭客使用了與第一個攻擊者相同的手法,但這個駭客尚未主動與平臺取得聯絡。Allbridge 敦促第二個駭客露面並開啟談判,討論返還資金的條件。截至撰稿時,尚未獲得該事件進展的任何訊息。

3. Euler Finance 案例分析

Euler Finance 駭客攻擊是 2023 年迄今為止發生的最大規模漏洞利用事件。2023 年 3 月 13 日,Euler Finance資金池遭遇閃電貸攻擊,損失總計約 1.97 億美元。

如同 Poly Network 和 Allbridge 案例,Euler Finance 表示如果攻擊者歸還剩餘資產,會向攻擊者提供 10% 的賞金。

然而,該專案在談判策略上採取了更激進的方式,在發出賞金宣告的同時也發出了警告:如果攻擊者不退還剩餘的 90%的資金,他們將懸賞 100 萬美元獲取有關攻擊者的資訊。儘管有此警告,駭客還是向 Tornado Cash 轉移了大約 178 萬美元的被盜資金。

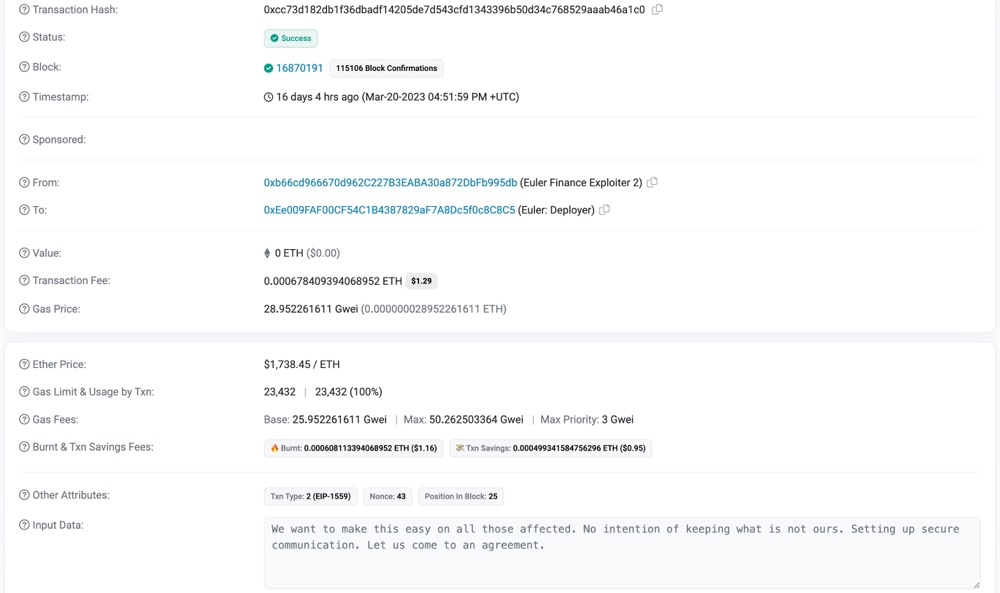

隨後駭客通過鏈上訊息與 Euler Finance 進行了聯絡。

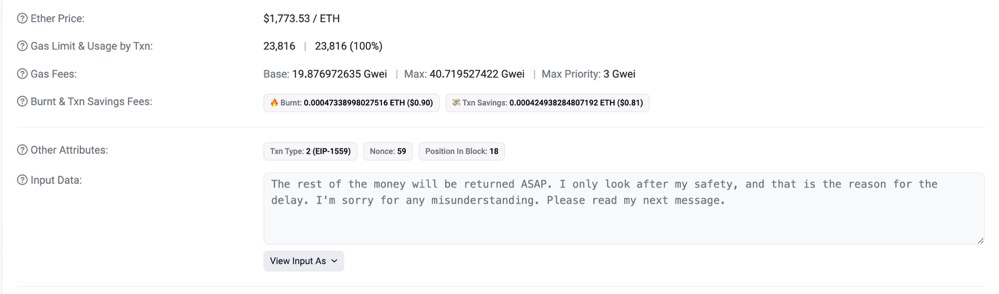

3 月 21 日,Euler Finance 履行了警告中的行動,在攻擊者不再回應後發起了 100 萬美元的賞金懸賞攻擊者資訊,四天後,攻擊者選擇將資金返還 Euler 並道歉:

4 月 3 日,Euler Finance 在其推特帳戶上宣佈,與駭客談判後他們收回了所有的「可收回資金」。

另外 Euler Finance 還補充表示,由於駭客「做了正確的事」,他們將不再接受可能導致攻擊者被捕的新資訊,意味著 100 萬美元的懸賞行動到此為止。

4. Sentiment Protocol 案例分析

2023 年 4 月 4 日,Sentiment Protocol 遭到攻擊,損失近 100 萬美元。

4 月 5 日,Sentiment Protocol 在其推特帳戶上公佈了該漏洞,並暫停了主合約(僅允許提款),以減輕進一步資金損失。

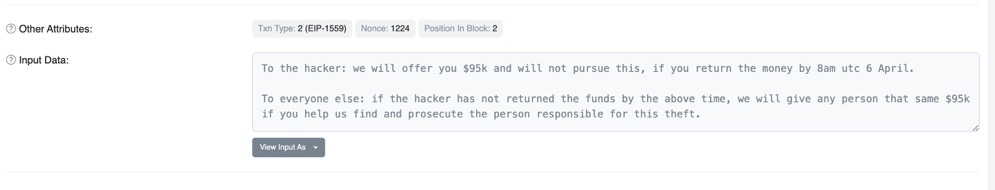

Sentiment Protocol 提出與攻擊者進行談判,承諾賞金的同時發出警告:如果攻擊者在 4 月 6 日之前沒有返還資金,那麼原本承諾給他們的「白帽」賞金將變為懸賞追捕他們的賞金。與 Allbridge 一樣,該協議還承諾如果資金返還,他們將不會對攻擊者採取法律行動:

次日,Sentiment Protocol 向攻擊者提供了 9.5 萬美元的賞金,前提是攻擊者在 4 月 6 日 UTC 8:00之前歸還資金。

4 月 6 日,Sentiment Protocol 宣佈攻擊者已返還 90%資金。

如何與灰帽駭客談判?

正如在本文四個案例中看到的那樣,所有協議都發布了用以換取被盜資產的賞金。

Euler Finance 和 Sentiment Protocol 均向攻擊者發出警告(用賞金懸賞攻擊者資訊)。Allbridge 和 Sentiment Protocol 還宣佈稱如果資金被退回,則不會對駭客採取法律行動,而 Poly Network 明確表示將聯絡執法部門。

在這四個協議中,其中兩個的「可收回」資金被全額返還,Allbridge 仍在與第二個駭客進行談判。Sentiment Protocol 則是在經過兩天的談判後成功收回了90%的資金。

由此我們可以看出,在與攻擊者的談判中,賞金是一個非常有效的手段。然而其也有一定的潛在風險。例如攻擊者拿到賞金後不履行承諾,而繼續洩露資料或再次攻擊。另外,一些國家和地區可能會對支付賞金的行為採取法律措施。

因此,組織需要對風險和合法性進行評估,並制定有效的策略以確保安全地進行贖金支付並儘快恢復被盜的資產。