Solana 生態熱門 AI + DePIN 項目 io.net,在發放空投前遭受駭客 @ledrog123 攻擊,導致官網前端數據被竄改,引發了社群的廣泛恐慌。io.net 團隊回應駭客未能訪問任何敏感用戶數據或 GPU 資源,同時宣布將延遲空投。

(前情提要:io.net公佈代幣經濟模型,快速了解這個AI+Depin的熱點專案 )

(背景補充:io.net研報:DePIN模式解決GPU資源困境,能否開啟AI應用新時代? )

得到 3,000 萬美元 A 輪融資、Solana 生態的「AI + DePIN」項目 io.net,自推出以來就備市場關注,近期更因爲公布代幣經濟模型(16 日)、開放用戶查詢積分(22 日),以及宣佈將在 28 日空投其原生代幣 $IO,而成為社群話題中心。

io.net 前端遭駭

然而就在昨(25)晚,根據多名社群成員回饋,io.net 官網出現故障,疑似被駭客 @ledrog123 竄改前端數據,而引起社群恐慌,擔憂自己的電腦會被駭客控制。

對此,io.net 中文區大使 Dwei 率先表示,駭客只能更改使用者的裝置私人名稱,沒有人在機器上運行任何新容器,官方正在搶救,預計將在幾分鐘內修復並恢復正常。不過至截稿前前端仍尚未成功復原。

隨後,io.net 執行長兼創辦人 Ahmad Shadid 在 X 上對此進行了說明:

io.net 元數據 API 發生了未經授權訪問的安全事件。有惡意方利用了用戶 ID 至設備 ID 的對應關係(mapping),導致未經授權的元數據被更新。

此次侵害並未影響到 GPU 的訪問,但的確影響了前端向用戶展示的元數據。(詳細的攻擊手法可參考網友 @holegots 分析)

Ahmad Shadid 強調,我們不收集任何個人身份資訊,也沒有任何敏感的用戶或設備數據被泄露。io.net 系統設計具有自我修復功能,它會不斷更新每個設備,幫助恢復任何錯誤更改的元數據。

官方立即採取的行動

鑑於此次攻擊,Ahmad Shadid 表示加快了 OKTA 的用戶級身份驗證系統的整合,將在接下來的 6 小時內完成。此外,io.net 也將推出 Auth0 Token 進行用戶驗證,以阻止未經授權的元數據變更。

註:OKTA 是一家提供雲端身份管理解決方案的公司,它的服務主要是幫助組織管理用戶身份和訪問權限。它允許企業和個人通過單一登錄(Single Sign-On, SSO)安全地連接到所需的任何應用,通過整合 OKTA,組織可以提供一個安全的登錄流程,管理用戶帳戶,並保護對敏感資料的訪問。

在資料庫復原期間,用戶將暫時無法登入。所有正常的運行時間記錄均不受影響,這不會影響用戶的獎勵計算,用戶可以繼續運行 workers,io.net 將很快要求用戶重啟以完成安全更新,同時說明此次事件的詳細報告。

對於駭客發起攻擊的原因,Ahmad Shadid 表示,是因為 io.net 實施了工作量證明系統以檢測和移除任何假冒的 GPU,這激怒了駭客並促使他們攻擊擁有真實設備的用戶;但真實原因目前未明。

$IO Nation

I am writing to address the recent security incident involving unauthorized access to our metadata APIs. A malicious party exploited accessible mappings of User IDs to Device IDs, leading to unauthorized metadata updates. This breach did not compromise GPU access but…— SHADID | $IO™ (@shadid_io) April 25, 2024

TGE 將延後至 4/28 之後

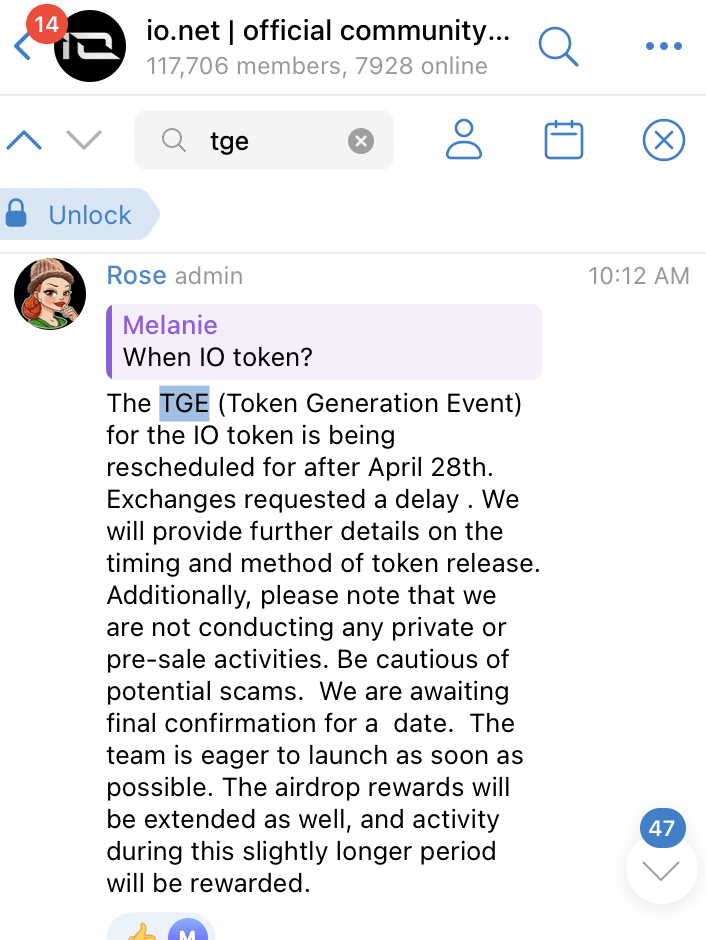

這次的攻擊,影響了參與者非常期待的 $IO 空投。io.net 官方 Telegram 管理員表示,$IO 的 TGE(代幣生成事件)將重新安排在 4 月 28 日之後。交易所要求延遲,之後將提供有關代幣發行時間和方法的更多詳細資訊。

空投獎勵也將延長,在延長時間內進行的活動也將獲得獎勵。

同時,官方強調,我們不進行任何私人或預售活動,警惕潛在的詐騙,目前正在等待日期的最終確認,並希望盡快推出。