Web3 安全公司 CertiK 分析近日的可疑地址和資金流,發現針對 Solana 生態系統精心策劃的 rug puller 操作,利用機器人交易製造市場假象,吸引投資者入局。本文源自 CertiK 所著文章,由 PANews 整理、編譯及撰稿。

(前情提要:CertiK安全分析》Telegram Bot專案Unibot是如何被攻擊的?)

(背景補充:Merlin被駭是「Rug Pull」?分析師指官方藏後門,Certik否認安全審計出包)

2024 年 5 月 13 日晚間,CertiK 團隊監測到 Solana 鏈上一可疑地址:「9ZmcRsXnoqE47NfGxBrWKSXtpy8zzKR847BWz6EswEaU」(後文統稱 「小九」)。小九從 5 月 12 日到 13 日,一共在鏈上發起了約 64 筆 rug pull(退出騙局),每幾分鐘就有一個。在這短短不到 24 小時裡,小九共計損失金額 272 個 SOL,價值約 4.59 萬美元。

高投入低迴報:揭祕小九的操作手法

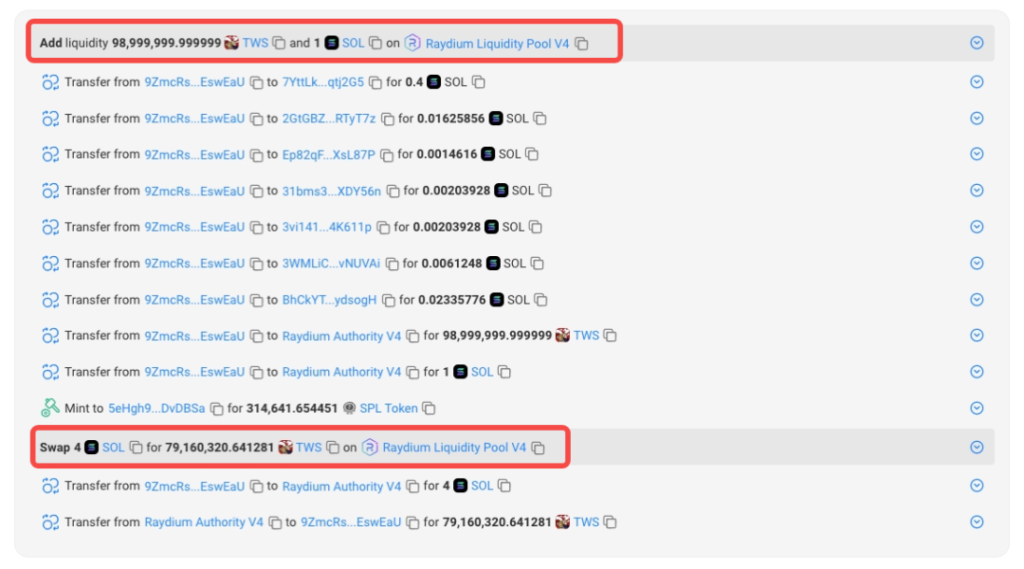

那麼小九究竟是怎麼操作的呢?我們以小九部署的最後一個迷因幣 TWS 為例。

- UTC 時間 5 月 13 日 4 點 05 分,小九鑄造了 99,999,999 個 TWS

- 13 點 18 分,小九在 Raydium 上部署了一個 TWS/SOL 的流動性池,注入 98,999,999.99 個 TWS 和 1 個 SOL

- 隨後,立即用 4 個 SOL 拉盤。

13 點 22 分,也就是 4 分鐘以後,小九將 80,160,319.64 個 TWS 換回 0.018 個 SOL 後離場。這樣的交易每隔幾分鐘就會發生一次,而小九一直「高投入低回報」,每個池子投入 5 到 10 個 SOL,最後收回遠小於成本的 SOL,近半數交易的虧損率都在 90% 以上。

而從交易記錄中,我們不難看出,小九是有意而為之,因為其每次操作,甚至操作的代幣數量都一模一樣。

資金謎題:誰在從中獲利?

如果小九在虧錢,那誰在賺錢?

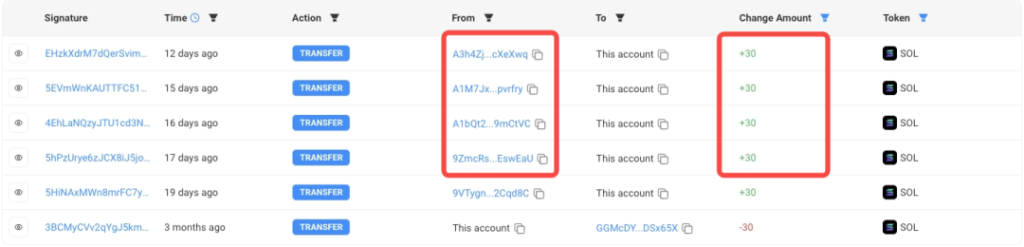

追蹤小九的「交易流水」

為了找到答案,首先,我們對小九所有的 transfer 進行了統計和分析,得到了一份「交易流水」。在這份流水中,找到了小九資金主要流向的地址:

- 6kt6xT6nZGGmPzJPrQtKPqNrdj5CoiVCuD2xuGQvxJ5Q(小六)

- A1bQt2v8NUi3DghZRu8cC6LcpdXHPURDKkrV6v9mCtVC(A1)

操作帳戶:小六

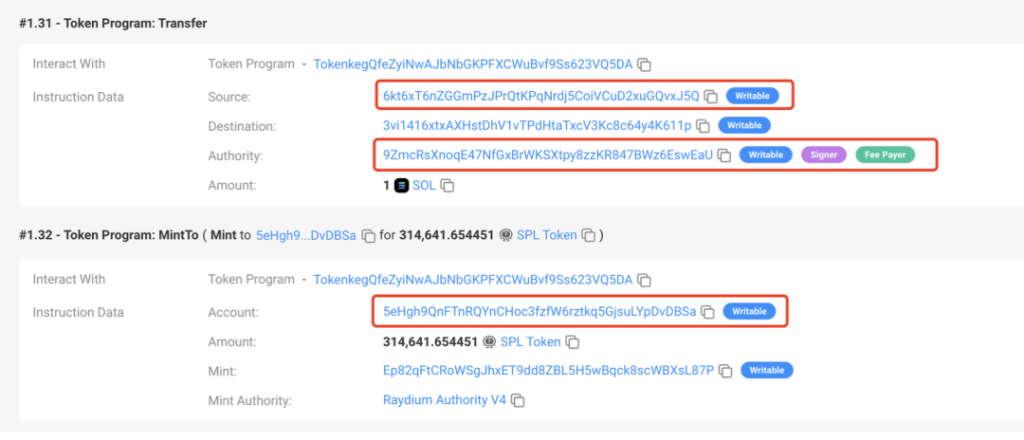

小六是小九資金的主要流向地址,累計從小九處獲得了約 272 個 SOL。然而,小六是小九的子帳戶(SOL Token Account)。小九通過小六來為 meme 池加流動性,炒交易量。

下圖是一筆小六和小九的關聯交易,小九發起交易(為池子新增流動性),通過小六付款,將 LP token mint 給了另一個地址「5eHgh9QnFTnRQYnCHoc3fzfW6rztkq5GjsuLYpDvDBSa」。而這個 5eHgh,根據鏈上分析,也是由小九建立的,只用於臨時持有 LP token。在對應的 meme 被 rug pull 之後,5eHgh 也被銷燬。

繼任者:A1

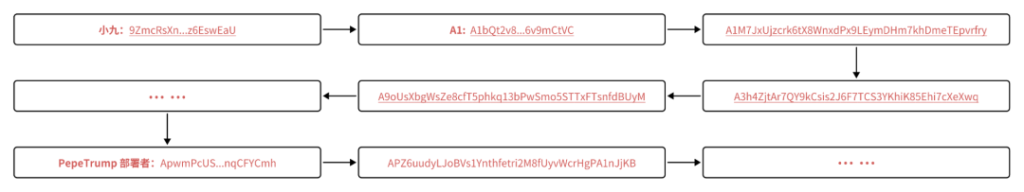

A1 是資金流入第二大的地址,也比較特殊。A1 是小九的繼任者,小九在鏈上的最後一筆交易是發給 A1 的。而 A1 不僅繼承了小九的 6.4 個 SOL,也繼承了小九的事業。在 5 月 13 日至 15 日期間,A1 不斷在鏈上製造 rug pull(共計 83 起)。

同樣地,通過反覆的流水分析,我們找到了 A1 的子帳戶,和它的下一任繼任者,和它的下下… 一任繼任者。

接力遊戲:都是一夥的

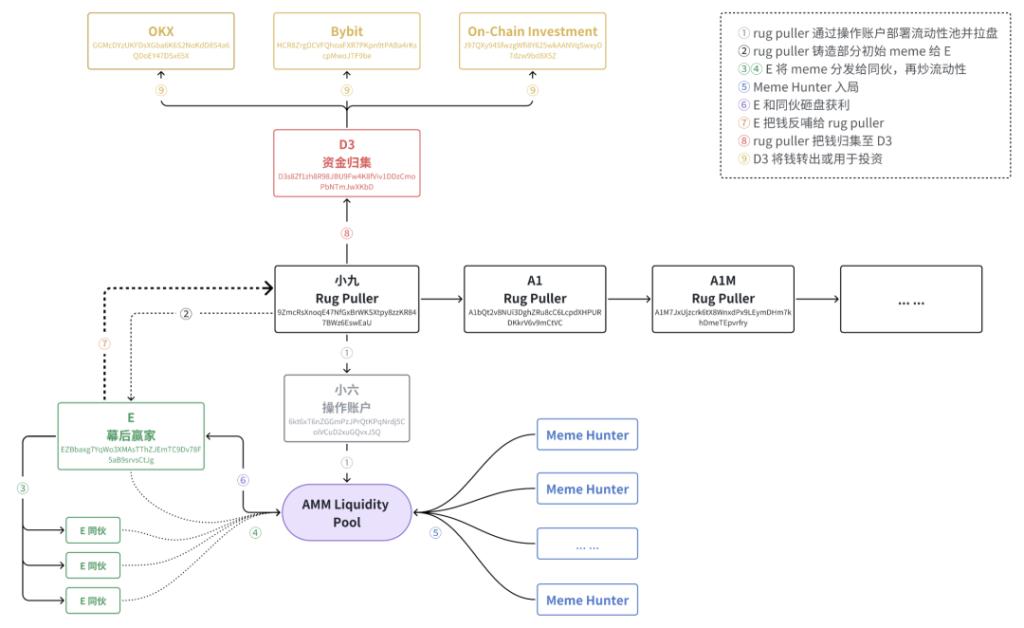

根據 CertiK 的追蹤,rug puller 們的接力順序如下:

通過對上述地址的交易對手和資金流水進行橫向對比,我們發現了更多有趣的事情。有 70 個地址同時與多個 rug puller 地址都有資金往來。其中,我們鎖定了兩大主要地址:

- EZBbaxg7YqWo3XMAsTThZJEmTC9Dv78F5aB9srvsCtJg(E)

- D3s8Zf1zh8R98JBU9Fw4K8fViv1DDzCmoPbNTmJwXKbD(D3)

幕後贏家:E

E 是交易量第二大的地址,與上述 rug puller 間有 110.88SOL 的資金往來。根據鏈上資料分析,E 大量地參與了 rug puller 們的 meme 騙局,並從交易中獲利。E 最近參與的一個 meme 是 Pepe Trump,獲利 48 美元。類似地,E 在近期進行了約 5 萬次 meme 交易。據其交易量估算,E 從中獲利約 1 萬美元。

E 是怎麼確保收益的?每次 rug puller 部署了新幣,都會 mint 一部分初始 token 給 E,再由 E 分發出去。通過頻繁交易,這些收到錢的地址和 E 一起在短時間內刷高 meme 的交易量,最後再集體砸盤。

而 E 賺了錢之後,又把錢還給了 rug puller。據統計,截至文章撰寫時,E 前後轉給上述 rug puller 地址共計 41SOL(約 $7,000)。

而像 E 這樣的交易地址,至少還有 70 個。他們直到今天、直到剛剛,還在不斷地交易新發起的 meme 騙局,為其造勢。

資金歸集:D3

另外,與 rug puller 之間交易最多的是 D3 地址,它與上面提到的 rug puller 地址之間的轉帳金額超過了 140 SOL。而根據鏈上資料分析,我們發現 D3 正是 rug puller 們的資金歸集地址。

D3 收到錢後,分批把錢轉入了下面這三個地址:

- GGMcDYzUKFDsXGba6K6S2NoKdD8S4a6QDoEY47DSx65X(OKX)

- HCR8ZrgDCVFQhoaFXR7PKpn9tPABa4rKscpMwoJTF9be(Bybit)

- J97QXy94SfwzgWfi8Y625wkAANVqSwxyD7dzw9bd8X5Z(質押 + 投資)

其中,G 和 H 都是交易所地址,而轉入 J 的錢則被用於鏈上的質押和投資。

原來他們都是一夥的,所以小九一行地址不斷地建立流動性,拉盤,然後賣出。最後只是把錢從左邊口袋放進了右邊口袋(都被自己人賺走了)。最後,大家通過歸集地址把錢拿走了。具體的資金流向見下圖:

受害者:打新者(Meme Hunter)

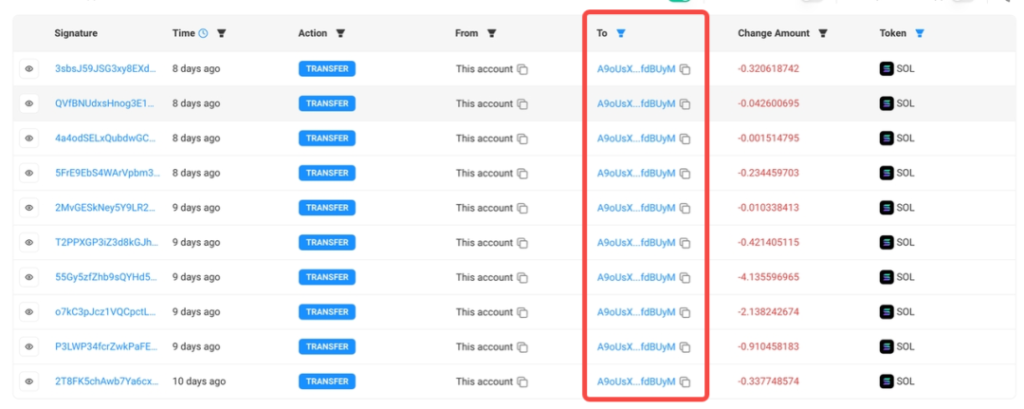

不知道大家有沒有注意到,在我們之前提到的幾個地址中,有一個地址在持續地賺錢,就是 E。賺誰的錢呢?賺的是打新者(特別是打新機器人)的錢。

以上文提到的 Pepe Trump 為例:Pepe Trump 的第三大(DaKf…9A9R)和第四大持有者(6Md4…AKnW),分別在 5 月 29 日的 10 點 50 分購買了 1.3 個 SOL 和 0.5 個 SOL 的代幣,但是還沒來得及賣出就被 rug 了。當然,受害者肯定不止這兩個,只是他們虧得比較明顯。

就在他們買入後的大約 10 秒,rug puller 控制的地址開始大量拋售,價格幾乎歸零:

通過對鏈上資料的分析,我們發現這兩個受害者均高頻地參與 Solana 鏈上的 meme「打新」交易,即在 meme 池建立的早期購入 meme,隨後高價賣出。其中,Da 在過去的三個月裡已通過打新獲利約 86 SOL,Pepe Trump 是其為數不多被圈住的陷阱。

鑑於本文中小九一行地址的 rug pull 發生得非常迅速,通常不超過 5 分鐘,我們合理懷疑這是為打新機器人專門訂製的騙局。

結語

隨著對小九等地址鏈上行為和資金流向的分析,我們發現了一個精心策劃且非常具有針對性的 rug puller 體系。不得不說 rug puller 也緊跟潮流,瞄準了 Solana 生態上日益蓬勃的機器人交易。從小九的頻繁虧損,到關聯地址的複雜操作,再到資金歸集和轉出,這些地址通過相互的資金轉移,不斷製造市場的假象,吸引更多的投資者入局。

時至今日,小九們仍然活躍著。根據 CertiK 的持續追蹤,我們不斷地發現與小九關聯的新地址出現。截至 2024 年 5 月 31 日,該團伙已通過 D3 地址共轉移了約 863 個 SOL,約 14.6 萬美元。

為了更全面地揭露這類 rug puller 的運作手法,並幫助使用者遠離風險,CertiK 對 Solana 鏈上 10,000 + 個 meme rug pull 進行了深入地分析。如果你想了解更多關於如何識別 rug pull 及其他類似騙局的知識,想知道更多實用的防範技巧,記得保持關注,我們下期見!

📍相關報導📍

Certik不背鍋:確定是Merlin「官方Rug Pull」!但200萬鎂補償恐跳票

CertiK爆 : 微軟 Office 有零時差漏洞!可駭入 Metamask、建議改用冷錢包

OKX 提幣白名單「出現不明地址」,徐明星:若 OKX 造成之損失願全額負責