Bybit 黑客利用 Meme 幣發行和跨鏈轉移進行資金洗錢,透過在去中心化平台發行 Meme 幣及利用跨鏈轉移,黑客正在巧妙地掩蓋其非法所得,並將資金流動分散至多個平台。

(前情提要:Bybit 懸賞 10% 追回失竊資金、混幣器 eXch 拒絕攔截被盜資產惹議)

(背景補充:CZ澄清建議Bybit暫停提款:原則是安全至上!執行長回應稱「這次情況不同」)

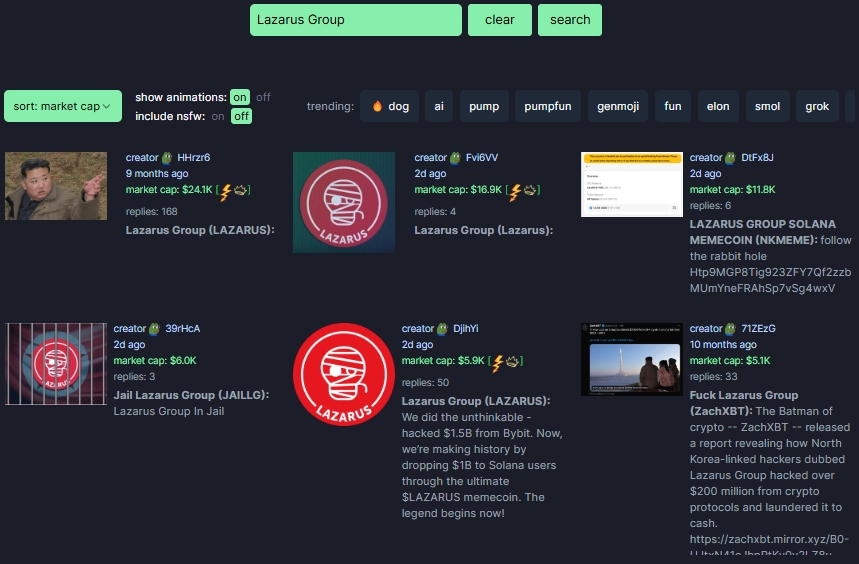

交易所 Bybit 遭遇駭客事件經過一個週末的沉澱後,攻擊者的洗錢手法也受到加密貨幣社群的強烈關注。根據 Solscan 監測,Bybit 駭客似乎正透過 pump.fun 平台發行 Meme 幣來進行洗錢。

數據發現駭客將約 60 SOL 資金轉移至地址 9Gu8v6…aAdqWS,該地址隨後發行了一種名為「QinShihuang」的 Meme 幣。目前該代幣成交量已突破 2,600 萬美元,市值達到 220 萬美元,然而該幣的流動性卻僅為 20 萬美元。

在被發現疑似為攻擊者洗錢手段之後,pump.fun 已在前端移除與北韓駭客組織 Lazarus Group 可能相關的 Meme 幣,避免更多資產進行洗錢。但另一方面,這也暴露了 pump.fun 平台的控制權問題,儘管該平台自稱去中心化,但實際上卻擁有對上架資產的管理權,能夠決定哪些代幣出現在平台上,與其自詡的全去中心化精神不符。

但站在 Bybit 受害者的角度來看,我們也希望能夠凍結甚至追回這些被駭資產,彼此間該如何衡量?也是加密貨幣產業未來需要有更多討論的地方。

Bybit 黑客資金流向及跨鏈清洗

根據 BeosinTrace 的追蹤,Bybit 黑客從 2025 年 2 月 23 日起,開始將大規模的資金轉移至多個沉澱地址,涉及 115 個地址,共計 11,693.48 ETH(約 1.6 億美元)。這些資金分別流向了包括 Okx Dex 和 Thorchain: Router 等。具體情況如下:

- 2 月 22 日至 23 日,合約地址 0xf3de(Okx Dex. Aggregation Router)接收了 6,624.25 ETH;

- 合約地址 0xd37(Thorchain: Router)接收了 7,662.8 ETH;

- 地址 0xf1da(Exch 交易所)接收了 3,570.62 ETH;

- 合約地址 0xfc9(Okx Dex. Xbridge)接收了 2,541.56 ETH。

這些資金的流動顯示出 Bybit 駭客正積極利用去中心化交易所及橋接協議將資金分散,試圖掩蓋資金的來源並增加追蹤的難度。

Then, the assets are exchanged for DAI on OKX DEX for further circulation, with the exchanged DAI flowing into eXch. pic.twitter.com/zfP0mNhLKp

— Beosin 🛡 Web3 Security & Compliance (@Beosin_com) February 24, 2025

駭客仍持有超 46 萬枚 ETH

根據鏈上分析師余燼的觀察,Bybit 駭客在事件爆發後,已利用多個跨鏈平台如 Chainflip、THORChain、LiFi 等,將約 3.79 萬 ETH(價值超過 1.06 億美元)轉換為其他資產,包括比特幣(BTC)等。當前其地址仍然持有約 461,491 ETH(價值約 12.9 億美元),整體從 Bybit 盜取轉移的 ETH 數量達到了 499,395 ETH(價值約 14 億美元)。

Bybit 黑客这 ETH 洗的速度还挺快的。

从昨天下午开始洗以来到现在差不多 30 个小时,已经使用大量地址利用 Chainflip、THORChain、LiFi、DLN、eXch 等跨链兑换平台将 3.79 万枚 ETH ($1.06 亿) 跨链兑换成了其它资产 (BTC 等)。Bybit 黑客地址目前还有 461,491 枚 ETH ($12.9 亿),他们从 Bybit… https://t.co/3tzuCvCCM5 pic.twitter.com/TyYlpG0cB6

— 余烬 (@EmberCN) February 23, 2025