自去年 10 月來,零 U 轉帳攻擊事件頻傳,迄今在以太坊、 BNB 鏈上的合計總損失已超過 2237 萬美元。據派盾監測,有一名攻擊者在 2 月 17 日透過零 U 攻擊,成功騙走 203 萬枚 USDC,並換成 1200 枚 ETH。

(前情提要:「零 U 攻擊」投毒肆虐 DeFi ,總損失突破437萬鎂、如何自保?)

(背景補充:零U投毒猖獗》Metamask教你「5招自保」、V神:建議用ENS)

加密貨幣攻擊者為竊取資金屢出新招,近幾個月來,有多個區塊鏈上頻繁出現零 U 轉帳現象,駭客企圖透過構造首尾相同的地址來迷惑使用者,使粗心大意的使用者轉錯帳,受影響範圍以 BNB 鏈和以太坊最為嚴重。

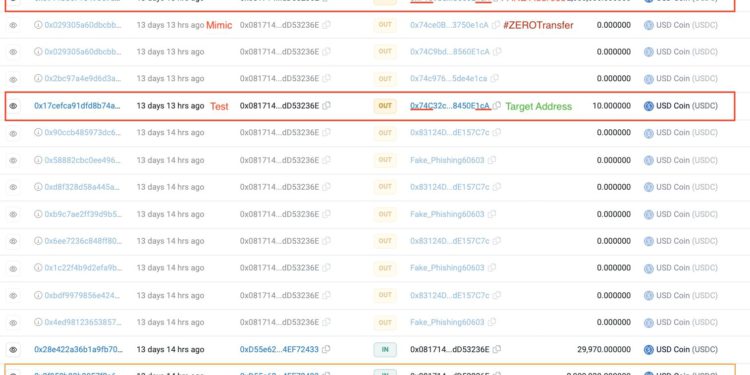

據派盾監測,有一名攻擊者在 2 月 17 日透過零 U 攻擊,成功騙走 203 萬枚 USDC。受害者先進行了一筆 10 枚 USDC 的測試轉帳,隨後攻擊者模仿該筆交易,進行零 U 轉帳,導致此受害者誤將高達 203 萬枚 USDC 轉入攻擊者的地址。

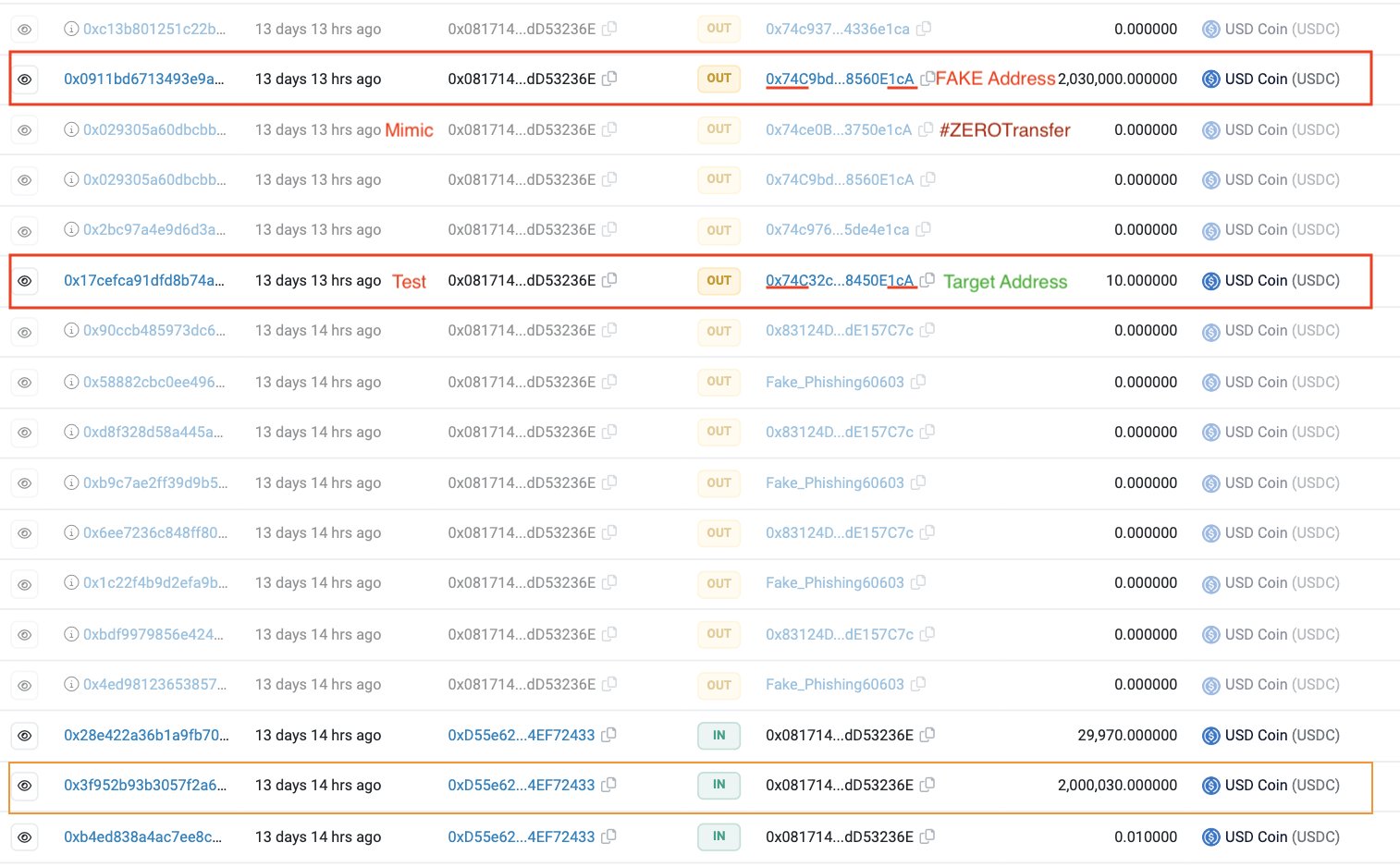

目前,此攻擊者已將 203 萬枚 USDC 換成約 1200 枚以太坊,並存入三個地址之中。

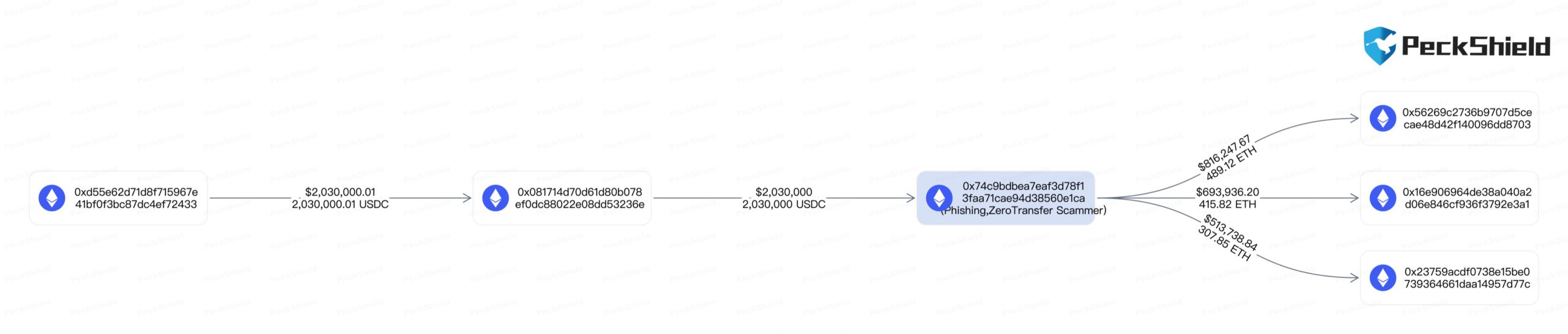

據 Dune Analytics 數據顯示,自去年 10 月以來,以太坊上因零 U 投毒攻擊,已損失超過 2026 萬美元,而在 BNB 鏈上的損失也達到 211 萬美元,兩條鏈上累計損失已超過 2237 萬美元。

Metamask 建議 5 招自保

Metamask 曾在今年 1 月提醒,雖然零 U 投毒攻擊的手法簡單,但特別容易成功,為了防範受騙上當,建議用戶可遵循以下 5 點安全建議 :

- 在轉帳前務必多次確認地址,尤其是涉及金額較大時,檢查每個字符是確保安全的唯一方法

- 避免從歷史交易複製地址的行為

- 使用冷錢包,通常會再次提醒用戶檢查轉帳地址

- 將常用地址添加至地址薄

- 考慮先進行一筆測試交易

以太坊共同創辦人 Vitalik Buterin 則建議,用戶可使用 ENS 地址,減少檢查地址時的麻煩,他提到「消除此攻擊的另一種解決方案是使用 ENS 域名,如 Bob.eth 或 Alice.eth,這樣就不必檢查所有十六進制的位元」。

📍相關報導📍

安卓惡意軟體GodFather「盜取2FA驗證碼」,逾200種加密錢包遭攻擊