Blast 生態的鏈遊項目「Munchables」稍早爆出遭駭 1.74 萬枚 ETH(約 6,250 萬美元)。但戲劇性的是,27 日下午 14 時,Munchables 攻擊者向某多籤錢包退還了所有的 1.7 萬枚 ETH。

(前情提要: Blast優勝項目「Munchables」遭駭!損失6,250萬鎂,分析師:北韓駭客潛入團隊)

(背景補充: 不意外!北韓駭客開始用AI行騙,在LinkedIn等平台「聊天釣魚」竊取加密貨幣)

Munchables 遭遇內部攻擊

27 日凌晨 5 時,Blast 生態專案 Munchables 在 X 平臺發文表示其遭到攻擊。據派盾披露,Munchables 鎖定合約疑似存在問題,導致 1.74 萬枚 ETH(價值約 6230 萬美元)被盜。

Munchables 是 Blast BIG BANG 競賽冠軍專案之一,是以 NFT 質押為載體的鏈遊類專案。在協議發展初期,使用者可通過質押 1 ETH 或等值代幣來免費鑄造 NFT、鎖倉 30 天,並有額外激勵機制來促使使用者鎖定更長時間。

質押資產可獲得 Blast 積分 + 黃金積分 + 協議治理代幣等一系列權益。如 NFT 巨鯨 dingaling 曾公佈其在該協議質押了 150 枚 ETH。

目前該專案已完成 Pre-Seed 輪融資,Manifold 和 Mechanism Capital 共同領投,融資金額暫未披露。

又現朝鮮駭客身影

攻擊事件發生後,鏈上安全偵探 ZachXBT 率先發聲指出,攻擊事件與朝鮮開發者相關,並發布了其簡歷。

27 日早晨,慢霧創辦人餘弦就對 Munchables 遭攻擊一事在 X 平臺發文表示:

Blast 上的這個協議 Munchables 被盜 6250 萬美元,損失真大了。按鏈上偵探 ZachXBT 的調查,是因為他們的一位開發者是朝鮮駭客…… 這是我們遇到的至少第二起 DeFi 類專案遭遇的這類情況了。核心開發者偽裝潛伏很久,獲得整個 team 的信任,時機一到就下手了……。

此後 Aavegotchi 創辦人 CoderDan 於 X 發文表示:

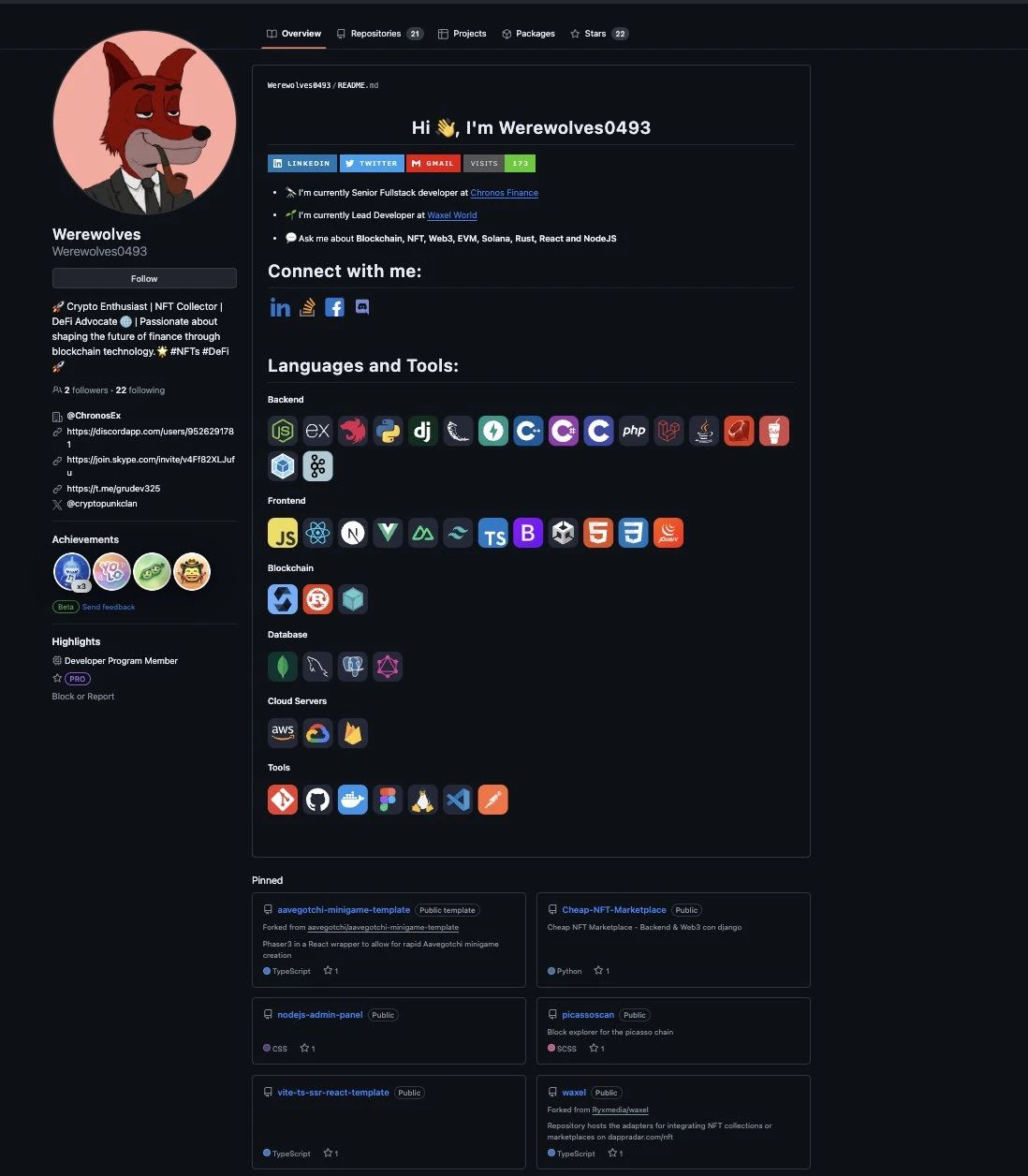

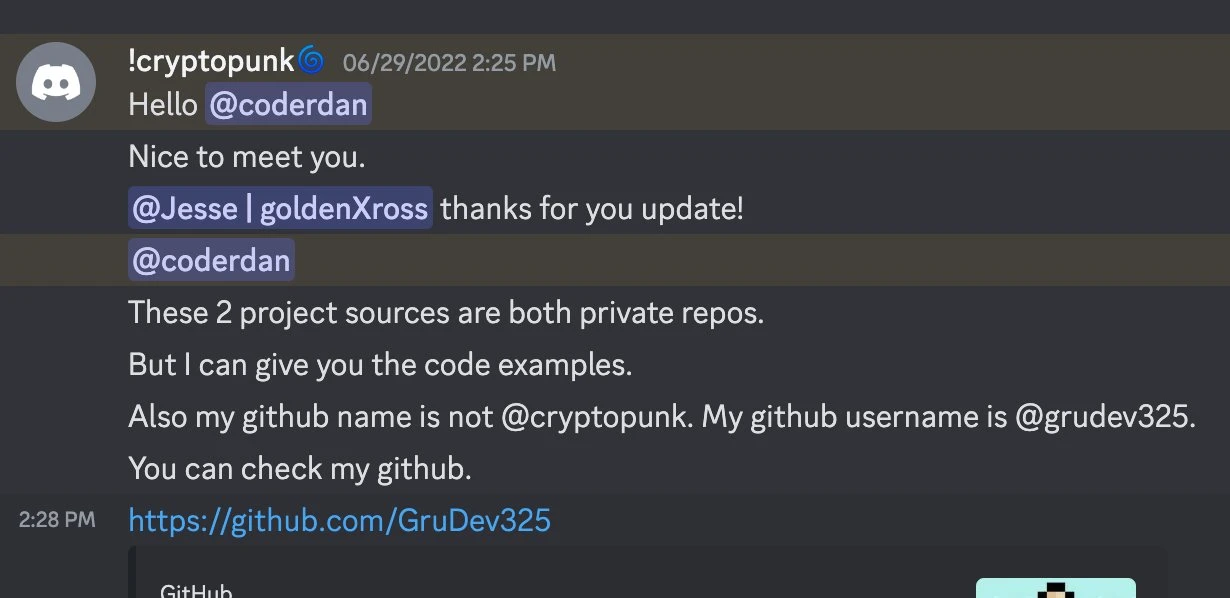

Aavegotchi 的開發團隊 Pixelcraft Studios 在 2022 年曾短期僱用過 Munchables 攻擊者來進行一些遊戲開發工作,他技術很粗糙,感覺確實像一名朝鮮駭客,我們在一個月內解僱了他。他還試圖讓我們僱用他的一位朋友,那個人很可能也是一名駭客。

Pixelcraft Studios 當時和他進行過一些視訊通話,但沒有錄像,不確定 Google 是否在內部記錄了所有的視訊通話,但那個駭客確實曾露過臉。

最後,CoderDan 向 Munchables 團隊提供了該駭客就職於 Pixelcraft Studios 時的常用地址,希望能通過這些線索幫助 Munchables 找回資金。

截止目前,還沒有特別直接的證據證明駭客真實身份,但多方證詞均透露了此次事件背後的朝鮮駭客身影。

為何出現安全事件?

據鏈上分析師 @SomaXBT 披露,Blast 生態被盜專案 Munchables 此前為節省審計費用,僱傭不知名安全團隊 EntersoftTeam 出具審計報告。該團隊的帳號簡介為 「我們是一家屢獲殊榮的應用程式安全公司,擁有經過認證的白帽駭客」,但平臺僅百餘名關注者。

最新訊息,經 ZachXBT 分析,Munchables 團隊僱傭的四個不同的開發人員可能都是同一個人,他們互相推薦對方做這份工作,並定期轉帳到相同的兩個交易所存款地址,還為彼此的錢包入金。

攻擊者突然良心發現?

下午 14 時,據鏈上資料分析平臺 Scopescan 監測,Munchables 攻擊者向某多籤錢包 0x4D2F 退還了所有的 1.7 萬枚 ETH,彼時尚不確定是否為攻擊者退款或者轉移地址。

半小時後,Blast 創辦人 Pacman 於 X 平臺公告,Blast 核心貢獻者已通過多重簽名獲得 9700 萬美元的資金(分別為被盜的 1.74 萬枚 ETH 和協議內剩餘未被取走的 9450 枚 wETH,目前價值 9600 萬美元)。感謝前 Munchables 開發者選擇最終退還所有資金,且不需要任何贖金。Munchables 也轉發此公告表示:

所有使用者資金都是安全的,不會強制執行鎖定,所有與 Blast 相關的獎勵也將被分配。未來幾天將進行更新。

同時此前同步受到 Munchables 攻擊事件影響的 Juice 也宣佈了資金的安全,其所有的 wETH 均已從 Munchables 開發者手中取回,Jucie 正在與 Pacman 和 Blast 協調將 wETH 轉移回 Juice,以便使用者能夠提款。

攻擊者為何突然良心發現退款,背後的故事我們不得而知。不過昨夜其曾通過第三方跨鏈橋 Orbiter 進行了一筆跨鏈洗幣,但金額僅 3 ETH。通過官方跨鏈橋需要 14 天轉移時間,而第三方跨鏈橋流動性不足,或許最終難以有效轉移資金,才促成了其協商退款。

結論

歷來各新鏈初始上線時,由於團隊良莠不齊、基礎設施不全,專案捲款跑路或受駭客攻擊事件屢見不鮮,早期團隊對成員缺乏被背調、監守自盜的事件也時有發生,不能每次都指望攻擊者搖身一變成為白帽 「良心發現」 退款,建議投資者 DYOR 並嚴格控制投資倉位配比。